frida-dexdump 使用快速脱壳器

2023-04-18 14:28:58 时间

前言

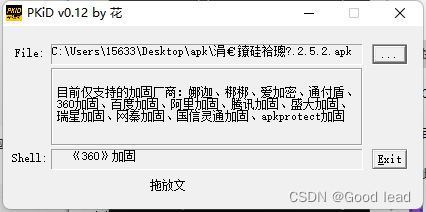

暴力破解法 frida-dexdump 的使用介绍

提示:以下是本篇文章正文内容,下面案例可供参考

一、壳的发展

⼀代整体型壳:采⽤ Dex 整体加密,动态加载运⾏的机制;

⼆代函数抽取型壳:粒度更细,将⽅法单独抽取出来,加密保存,解密执⾏;

三代 VMP、Dex2C 壳:独⽴虚拟机解释执⾏、语义等价语法迁移,强度最⾼。

先说最难的 Dex2C ⽬前是没有办法还原的,只能跟踪进⾏分析; VMP 虚拟机解释执⾏保护的是映射表,只要⼼思细、功夫深,是可以将映射表还原的;⼆代壳函数抽取⽬前是可以从根本上进⾏还原的, dump 出所有的运⾏时的⽅法体,填充到 dump 下来的 dex 中去的,这也是的核⼼原理。

二、frida-dexdump使用步骤

1.安装库

pip install frida-dexdump

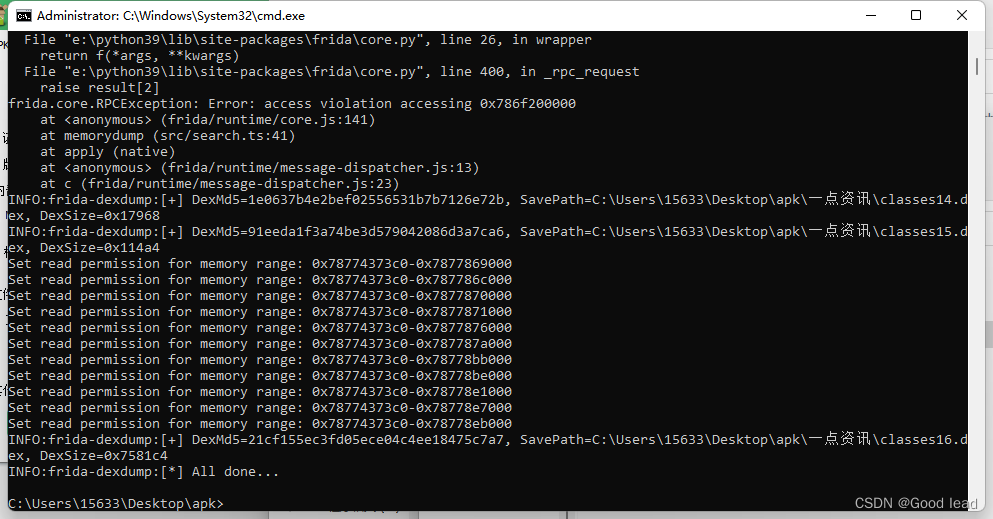

2.原理

利用frida hook libart.so中的OpenMemory方法,拿到内存中dex的地址,计算出dex文件的大小,从内存中将dex导出。

ps:查看OpenMemory的导出名称,可以将手机中的libart.so通过adb pull命令导出到电脑,然后利用: nm libart.so |grep OpenMemory命令来查看到出名。 其中android 10为/apex/com.android.runtime/lib/libdexfile.so方法为OpenCommon。

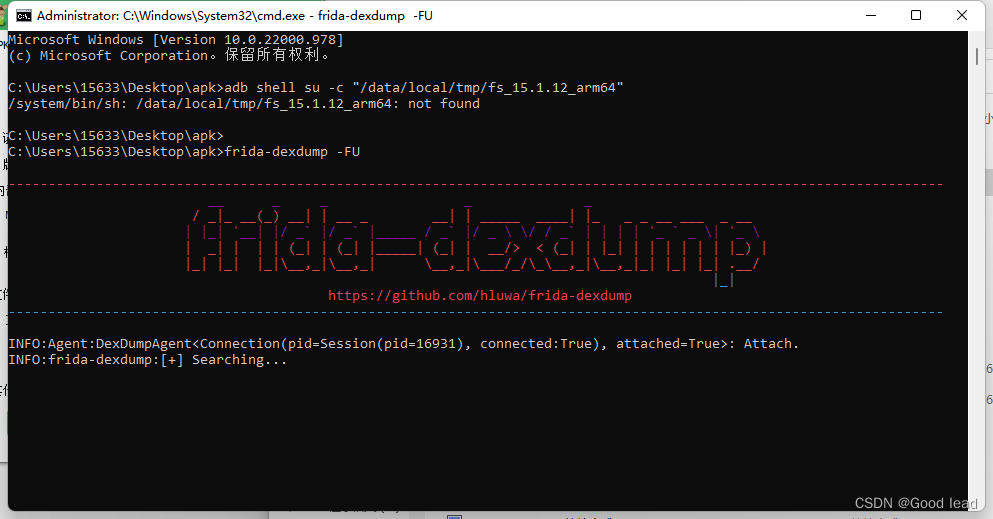

3.上手

- frida-dexdump -FU //直接注入前台应用

- frida-dexdump -U -f com.app.pkgname //指定包名

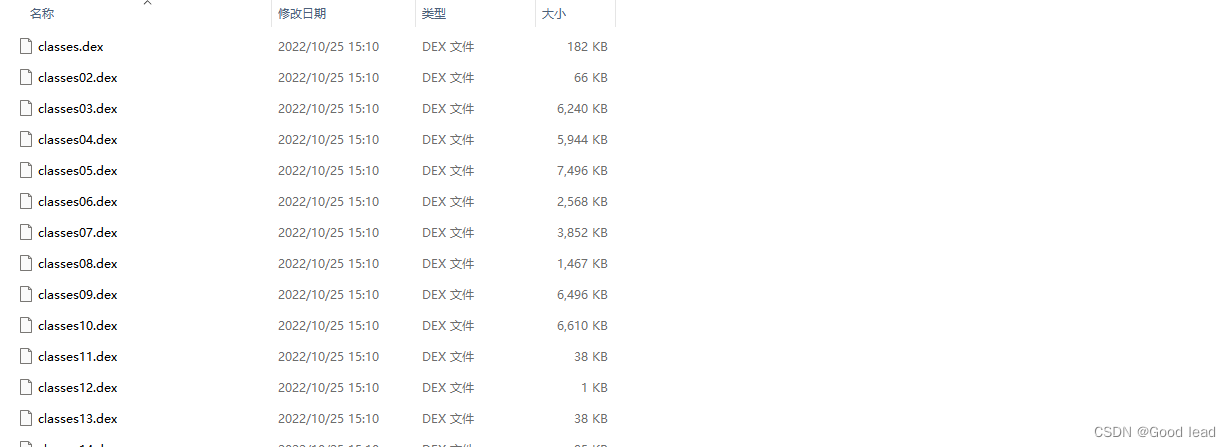

总结

frida-dexdump 基本上脱壳还是比较方便的!非常简单

相关文章

- 微信小程序 | 小程序系统API调用

- 2022年微信小程序授权登录的最新实现方案

- 微信小程序转uniapp的迁移步骤及遇到的问题

- 19、节流和防抖的区别以及应用场景的理解

- 微信小程序简洁登录页面(附源码)

- 开发微信订阅消息推送

- Android短信监听实现,及Android4.4之后短信机制变更

- 微信小程序获取用户openid

- Django同时支持http/https(转载)

- 微信小程序获取当前的位置

- 原生微信小程序/uniapp使用空格占位符无效解决方法

- Node.js error: ERR_OSSL_EVP_UNSUPPORTED

- 【微信小程序】web-view 无法打开该页面不支持打开

- uniapp h5跳转微信小程序(wx-open-launch-weapp)

- uni.getLocation和wx.getLocation方法调用无效,也不返回失败,解决方案!!!

- RabbitMQ的使用介绍

- 【Python】Windows微信清理工具v.3.0.2

- 微信小程序:用户微信登录流程(附:流程图+源码)

- 《RPC实战与核心原理》学习笔记Day15

- 基于物联网的智慧农业监测系统(前端界面有web端和微信小程序端)