漏洞预警:宝塔面板疑似出现高危漏洞

专注于网络安全领域,跟踪漏洞动态,深耕互联网,做一个深谙攻防之道的公众号。

同时涉足多个领域,是哲学,抑或是文学与艺术,关注金融市场,研究全球市场经济发展方向。

风险等级: 极高 影响版本: 7.9.6及以下且使用Nginx的用户 处置建议: 停止使用BT面板且切换Apache 宝塔官方建议暂停面板 排查方式: /www/server/nginx/sbin/ 1. Nginx 11.80 MB 2. NginxBak 4.55 MB [木马] 3. Nginx 4.51MB [木马] 特征: 1. 4.51MB 2. 时间近期 3. Nginx&NginxBAK 双文件 入侵者通过该漏洞拥有 root 权限, 受限于面板高权限运行, 修改宝塔各种账号密码+ SSH 账号密码均为无效。 入侵者可以修改Nginx配置文件+数据库文件+网站根目录文件。 站点可能出现大量日志,同时CPU异常占用, 暂不清楚漏洞点,切勿随意点击清除日志按钮。 注: 大量新装用户反馈出现挂马, 目前BT官方源可能出现问题,建议暂停安装。 补充信息: bb.tar.gz 为上马日志,上马记录操作日志。 恶意文件: systemd-private-56d86f7d8382402517f3b5-jP37av 路径: /tmp/

2022年12月09日16:32分更新

宝塔官方辟谣:https://www.bt.cn/bbs/thread-105121-1-1.html

笔者跟进了最新的后续,发现不仅仅Nginx存在挂马问题,

Apache也有一样的情况,均是同一个Js文件,跳转目标多为博彩、黄站。

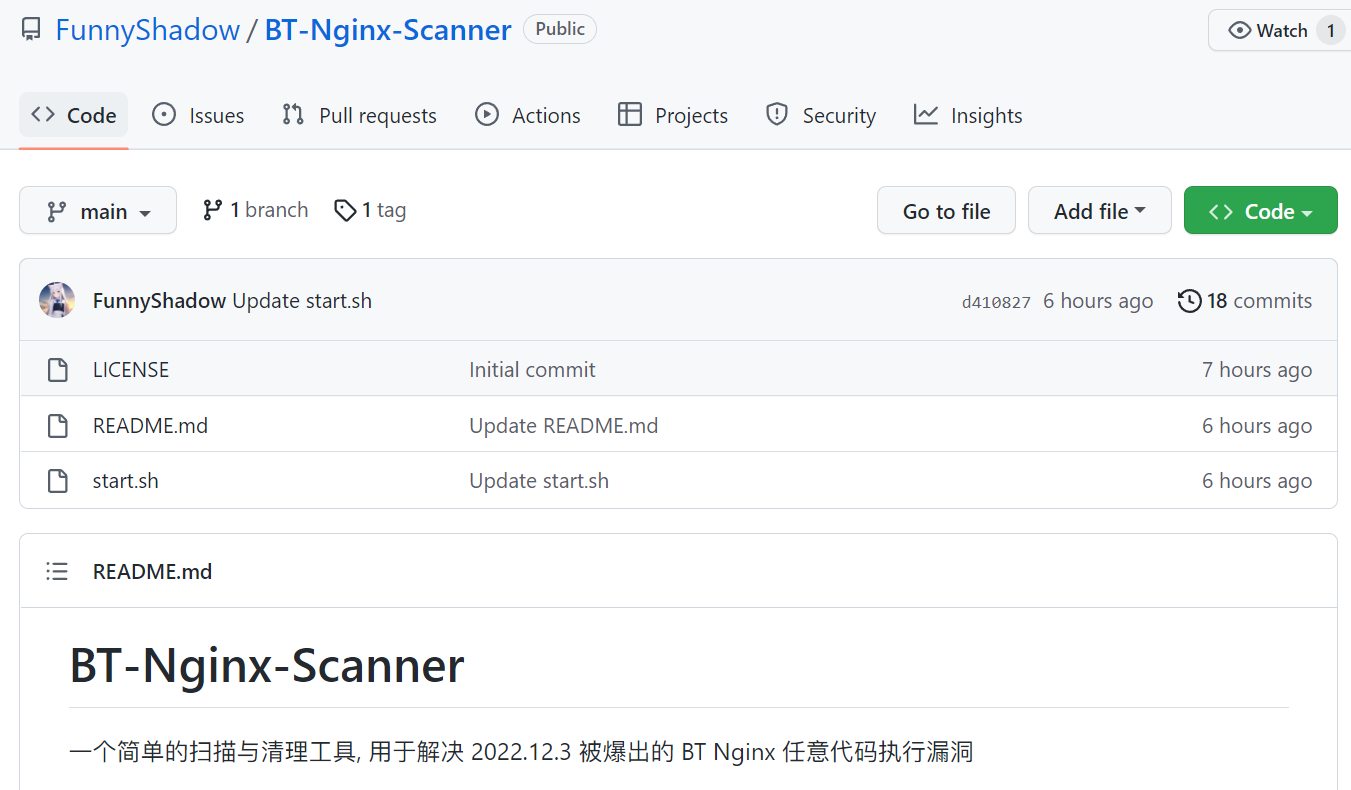

网传Nginx远程代码执行自查工具

项目地址:https://github.com/FunnyShadow/BT-Nginx-scanner/

贴出命令:

bash <(curl -fsSL https://raw.githubusercontent.com/FunnyShadow/BT-Nginx-Scanner/main/start.sh)

# 国内用户可尝试下面的命令

bash <(curl -fsSL https://ghproxy.com/https://raw.githubusercontent.com/FunnyShadow/BT-Nginx-Scanner/main/start.sh)

能够自查自己是否已被感染木马文件,是否存在病毒文件。

相关文章

- 【技术种草】cdn+轻量服务器+hugo=让博客“云原生”一下

- CLB运维&运营最佳实践 ---访问日志大洞察

- vnc方式登陆服务器

- 轻松学排序算法:眼睛直观感受几种常用排序算法

- 十二个经典的大数据项目

- 为什么使用 CDN 内容分发网络?

- 大数据——大数据默认端口号列表

- Weld 1.1.5.Final,JSR-299 的框架

- JavaFX 2012:彻底开源

- 提升as3程序性能的十大要点

- 通过凸面几何学进行独立于边际的在线多类学习

- 利用行动影响的规律性和部分已知的模型进行离线强化学习

- ModelLight:基于模型的交通信号控制的元强化学习

- 浅谈Visual Source Safe项目分支

- 基于先验知识的递归卡尔曼滤波的代理人联合状态和输入估计

- 结合网络结构和非线性恢复来提高声誉评估的性能

- 最佳实践丨云开发CloudBase多环境管理实践

- TimeVAE:用于生成多变量时间序列的变异自动编码器

- 具有线性阈值激活的神经网络:结构和算法

- 内网渗透之横向移动 -- 从域外向域内进行密码喷洒攻击